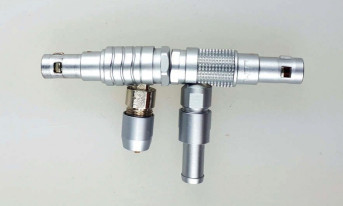

Mamy tutaj coraz lepsze narzędzia do potwierdzania autentyczności produktów. O ile znakowanie laserowe lub hologramy wymagają posiadania oprzyrządowania do odczytu oraz też są podatne na fałszowanie, o tyle etykiety RFID/NFC, unikatowe kody graficzne 2D w połączeniu ze smartfonem jako czytnikiem i globalną bazą danych producenta o produktach stają się coraz bardziej ekonomicznym rozwiązaniem ochronnym dostępnym dla każdego.

Kolejnym zagadnieniem związanym z bezpieczeństwem jest poziom dotyczący całego urządzenia (systemowy). Niedostateczne bezpieczeństwo w tym obszarze daje możliwość przejęcia kontroli i wykorzystania urządzenia niezgodnie z przeznaczeniem, ale także celowego jego uszkodzenia dla zadania strat wizerunkowych oraz finansowych lub dla okupu. Wymownym przykładem jest tutaj złośliwy program Brickerbot, który trwale uszkodził kilka milionów sprzętu telekomunikacyjnego firmy Alcatel Lucent.

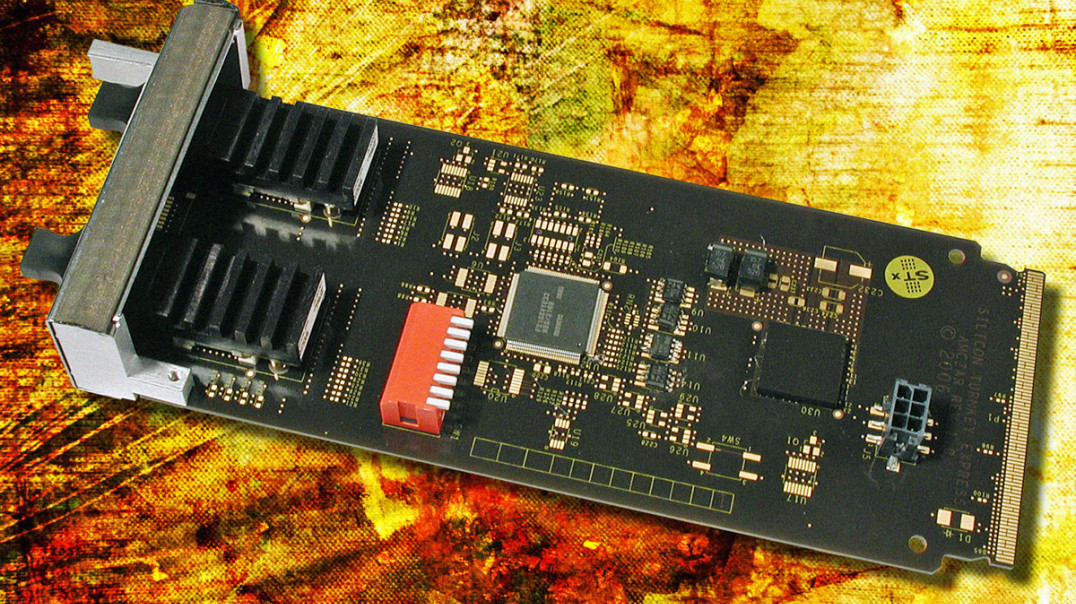

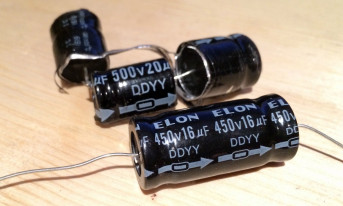

W tym obszarze też mamy coraz tańsze i bardziej zaawansowane zabezpieczenia, jak układy TPM, które nie są już domeną wyłącznie laptopów i stają się dostępne i popularniejsze, bezpieczne chipy dla elektroniki mobilnej i IoT oraz całą gamę narzędzi kryptograficznych. Rozwiązania takie stają się standardem w nowoczesnym sprzęcie, które razem z mechanizmami określanymi jako Root of Trust tworzą kompleksowy zestaw technologii zapewniających bezpieczeństwo na poziomie systemowym.

Na tym nie koniec, bo ochrona produktu ma formę wielowymiarową i dotyczy nie tylko zmontowanego urządzenia oraz modułów wchodzących w jego skład, ale też coraz częściej także chipów. W tym aspekcie wiele się ostatnio dzieje, a producenci układów scalonych wdrażają mnóstwo gwarantujących bezpieczeństwo procesu produkcyjnego oraz zapewniających hermetyczność łańcucha dostaw.

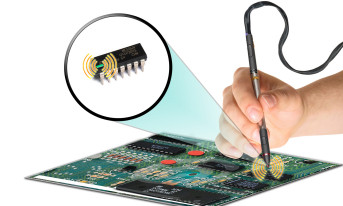

Rozwiązania w tym obszarze klasyfikowane są jako "chip level", a więc są zawarte wewnątrz struktury układu scalonego. Dzięki temu są najtrudniejsze do złamania, z uwagi na nanometrową skalę procesu oraz gigantyczny koszt urządzeń. Niemniej chodzi tu najbardziej o bezpieczeństwo projektowania, bloków IP wykorzystywanych w projekcie, zapis w krzemie danych charakterystycznych dla klienta, jak numery seryjne, identyfikatory lub certyfikaty. Producenci zapisują też na etapie produkcji mikrokod i proces ten także musi być skutecznie chroniony. Po wyprodukowaniu chipy trzeba przetestować, co także wymaga procedur, bezpiecznych narzędzi i zapewnienia, że wartość intelektualna nie wycieknie. Nie zawsze cały proces produkcji jest wykonywany w jednej fabryce, pakowanie do obudowy i testowanie często zleca się do wyspecjalizowanych firm zewnętrznych, dlatego zapewnienie bezpieczeństwa jest sumarycznie sporym wyzwaniem.

Eksperci sygnalizują, że w zakresie bezpieczeństwa najbardziej brakuje na rynku wiedzy na temat dobrych praktyk projektowych i biznesowych oraz doświadczenia. Audytorzy, a więc specjaliści wynajdujący na zlecenie luki bezpieczeństwa są rzadkością, a problemy będą się mnożyć, bo nawet jeśli jeszcze nie, to już wkrótce będzie tak, że statystycznie każde urządzenie wymagające zasilania będzie miało mikrokontroler i będzie podłączone do sieci.

W licznych artykułach na temat bezpieczeństwa przewija się myśl, że może się ono stać w przyszłości atutem i poszukiwaną kompetencją dystrybutorów podzespołów oraz producentów kontraktowych elektroniki. Dla nich usługa jego zapewnienia może stać się jeszcze jedną specjalnością i częścią kompleksowej usługi. To dlatego, że firmy takie mają szansę zapewnić działanie w szerszej perspektywie, wynikającej z wielu realizowanych zadań, projektów i klientów. Który z naszych EMS-ów będzie w tym pierwszy?

Robert Magdziak