Podrabiane produkty - od półprzewodników i oprogramowania, po telefony komórkowe i laptopy - oczywiście nie wszystkim przynoszą straty. Dla tych, którzy je wypuszczają na rynek, stanowią pokaźne źródło dochodu. Stałego, gdyż amatorzy na tego typu sprzęt zawsze się znajdą, gotowi zaoszczędzić na "okazji" lub w ogóle niezawracający sobie głowy dywagacjami na temat legalności czy uczciwości tego rodzaju handlu. Istnieje też całkiem pokaźna grupa nabywców, która zakup podrabianej elektroniki traktuje jako "sprawiedliwy" prztyczek w nos renomowanych firm, ich zdaniem bogacących się na zwykłych użytkownikach, sztucznie zawyżając ceny i świadomie skracając czas życia produktów.

Rynek dla oszustów jest więc wciąż głęboki, chłonny i wart ryzyka. Co więcej, dzięki upowszechnieniu się sprzedaży w sieci, w ciągu kilku ostatnich lat gwałtownie urósł. Dobrze wykonana podróbka często w zasadzie nie odbiega wyglądem od oryginału, zwłaszcza jeśli oceniamy to na podstawie małego zdjęcia na stronie internetowej. Potrafi też na poziomie podstawowej funkcjonalności działać prawie nie gorzej, więc ryzyko, że nabywca poczuje się wkrótce po zakupie nabity w butelkę, nie jest znowu tak wielkie.

Problem pojawia się często dopiero później, gdy sprzęt okazuje się mało elastyczny funkcjonalnie, niekompatybilny z innymi urządzeniami, zwłaszcza w razie zmian w konfiguracji, awaryjny, pozbawiony gwarancji i autoryzowanego miejsca naprawy czy wręcz niebezpieczny w użyciu. Zakup drogą cyfrową z nieautoryzowanych źródeł dodatkowo osłabia więź między dwiema stronami transakcji i powoduje, że niejednego nieuczciwego sprzedawcę trudniej namierzyć i wyegzekwować na nim prawa klienta.

Globalne straty i nowe narzędzia

Wyroby elektroniczne stanowią jedną z najczęściej podrabianych grup produktowych, ale problem dotyczy oczywiście niemal wszystkiego, co da się sprzedać, począwszy od tradycyjnych zegarków, a skończywszy na wyspecjalizowanym sprzęcie wojskowym. Zgodnie z raportem agencji Markets and Markets, poświęconym podróbkom światowych marek ("Global Brand Counterfeiting Report 2018"), po światowych rynkach w roku 2017 krążyło ok. 41,2 biliona podrabianych towarów. Ich wartość rynkowa wyniosła 1,2 biliona dolarów i zgodnie z tendencją wzrostową w roku 2020 sięgnie prawdopodobnie 1,82 biliona. Globalne straty legalnych producentów związane z handlem online sięgnęły w 2017 r. aż 323 mld dolarów. Wszystko to uderza zwłaszcza w działających zgodnie z prawem mniejszych wytwórców, których takie wysysanie z rynku należnych ich pieniędzy potrafi postawić nawet przed perspektywą bankructwa.

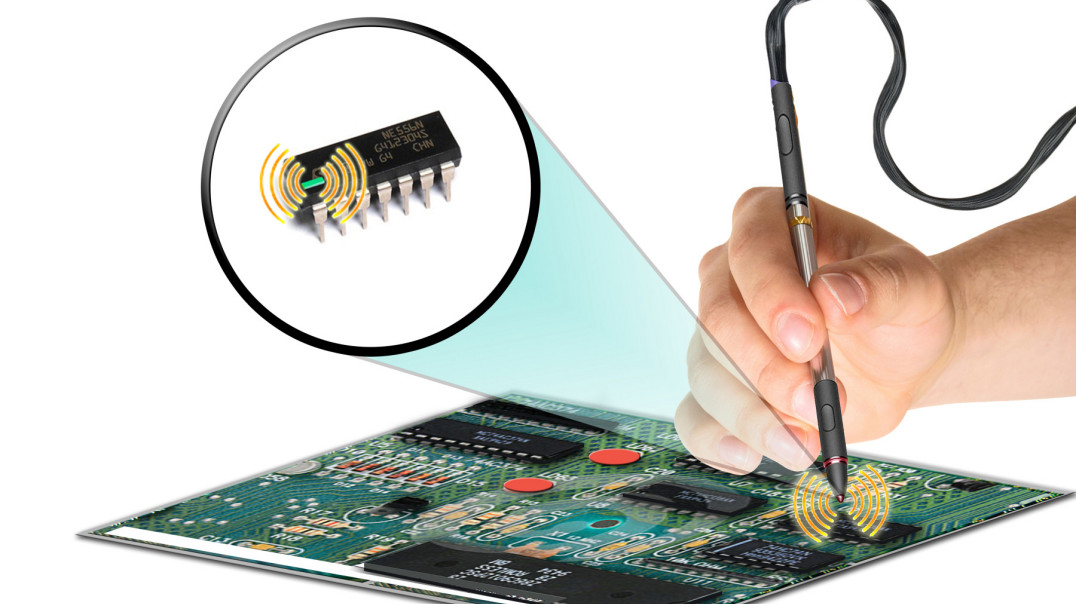

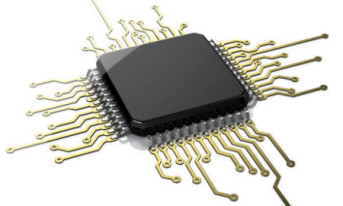

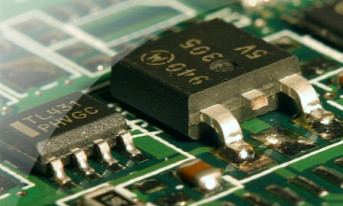

Tradycyjne metody zabezpieczeń ułatwiające odróżnianie podróbek od oryginałów - w tym znakujące mikroczipy RFID, tusz zmieniający kolory czy drukowane hologramy - okazują się już mocno nieskuteczne, choć wciąż często się po nie sięga. Wymagają jednak zastosowania specjalistycznych maszyn i odpowiedniego przeszkolenia w ramach ich obsługi, a i tak na końcu okazuje się, że doświadczony fałszerz znajdzie sposób na obejście tego rodzaju przeszkód.

Nowe technologie to obecnie cyfrowe uwierzytelnianie. To coraz potężniejsza dziedzina, służąca, ogólnie rzecz ujmując, ustalaniu tożsamości użytkownika danej usługi czy sprzętu oraz identyfikacji samych urządzeń czy towaru. W przypadku tej drugiej opcji szczególną rolę odgrywają takie elementy, jak kody QR, bezpieczne czipy i nowoczesne, cyfrowe hologramy. Ich działanie opiera się na szybkiej komunikacji cyfrowej z bazami danych, minimalizującej ryzyko pomyłek i zapewniającej szybkie odpowiedzi na pytania o autentyczność towaru. Pozostają niełatwe do obejścia i wydajne w użyciu, a do ich zastosowania nie trzeba wiele - na dobrą sprawę wystarczy telefon komórkowy zaopatrzony w odpowiednie aplikacje. Nie wymagają też wielkich nakładów finansowych, bo korzystanie z niektórych wyspecjalizowanych aplikacji bywa bardzo tanie. Co najważniejsze, rozwój sprzętów mobilnych spowodował, że funkcjonalność cyfrowego uwierzytelniania stale rośnie i staje się ono dostępne praktycznie dla każdego przedsiębiorcy czy dostawcy, w dowolnym miejscu globu.

Podstawą świadomość i strategia

Rośnie też stopniowo wiedza producentów na temat tego, jak walczyć o swoje prawa z nieuczciwą konkurencją. Nie są z tym całkiem sami - pomocą służą właśnie takie organizacje, jak wspomniana AGMA, uznawana za jeden z autorytetów w tej dziedzinie. Zachęcają one przedstawicieli legalnie funkcjonujących firm do działań wielotorowych. Główne kierunki antypodróbkowych poczynań powinny obejmować: zabezpieczanie łańcucha dostaw, kształcenie autoryzowanych dystrybutorów i sprzedawców oraz organiczną "pracę u podstaw", a więc nieustanne uświadamianie klientów, jak ważne jest korzystanie z legalnych i bezpiecznych źródeł pozyskiwania urządzeń.

Dopiero suma tych działań - rozłożonych de facto między firmy, dystrybutorów i nabywców - gwarantuje znaczące zwiększenie szans w walce z producentami podrabianego sprzętu. Oczywiście glebą, na której to wszystko ma szansę wzrosnąć, jest dobrze skonstruowane i skutecznie egzekwowane prawo, ale to już temat na inny artykuł (WSK).