Czemu bezpieczeństwo IoT jest tak ważne?

IoT już dawno temu stał się powszechną technologią. Od dużych systemów, takich jak smart cities aż do małych osobistych urządzeń takich jak elektronika noszona - każdego dnia produkujemy pewną ilość danych. Na niemal wszystkich smartfonach można znaleźć wyjątkowo wrażliwe dane takie jak elektroniczny dowód osobisty czy dane z aplikacji bankowych. Dostanie się ich w nieuprawione ręce może przyczynić się do wielu problemów.

Dużo poważniej wygląda sprawa IoT używanych w przemyśle czy medycynie. Jakikolwiek nieautoryzowany dostęp do systemu może poskutkować stratami finansowymi lub nawet zagrożeniem życia. Wiele osób uważa, że to właśnie luki w bezpieczeństwie najmocniej powstrzymują obecnie rozwój branży IoT. Nic dziwnego zatem że jest ono sprawą absolutnie priorytetową.

Jak zdefiniować bezpieczeństwo?

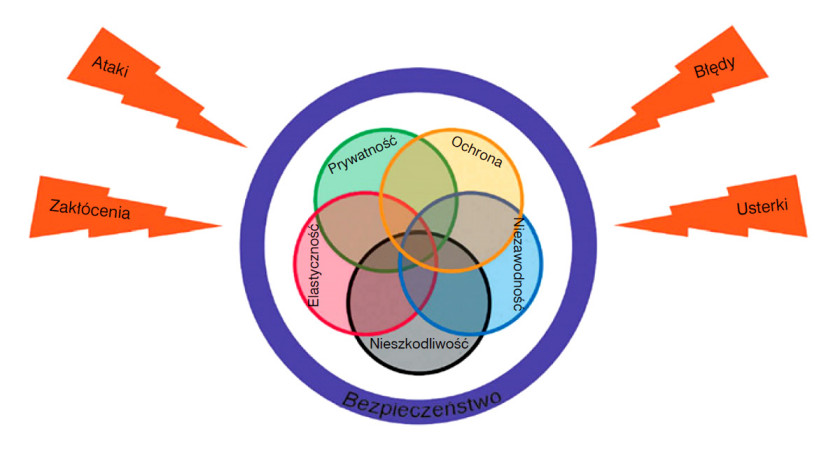

Aby zdefiniować i usystematyzować kwestię bezpieczeństwa w IoT, Industrial Internet Consortium (IIC) opublikowało dokument, według którego urządzenie tej klasy musi spełniać 5 zdefiniowanych cech, aby móc uznać je za godne zaufania:

- nieszkodliwość - sprzęt musi działać bez stwarzania zagrożenia dla życia i zdrowia ludzkiego w sposób pośredni lub bezpośredni;

- ochrona - urządzenie musi być chronione przed nieautoryzowanym użyciem, zarówno celowym jak i przypadkowym;

- prywatność - aplikacja może udostępniać zebrane informacje tylko powołanym do tego podmiotom, użytkownik musi być poinformowany jakie dane zbiera urządzenie i wyrazić na to zgodę;

- niezawodność - sprzęt musi prawidłowo wykonywać wymagane od niego zadania w przewidzianych dla niego warunkach w deklarowanym przez producenta czasie;

- elastyczność - urządzenie musi podtrzymać niezbędne dla utrzymania systemu funkcje w przypadku wystąpienia zakłóceń.

Opublikowany przez IIC wzorzec porusza kwestie zarówno bezpieczeństwa stricte programistycznego, jak i sprzętowego. Obie z nich są kluczowe dla poprawnego działania systemów IoT. Po przydzieleniu każdemu z tych atrybutów wartości numerycznych ujednoliconych według ustalonych kryteriów możliwe będzie stworzenie tabel referencyjnych ustalających standardy bezpieczeństwa urządzeń, po to aby móc je porównywać.

Źródła dokumentu IIC

Dotychczas najbardziej miarodajnym sposobem na usystematyzowanie standardów bezpieczeństwa w urządzeniach IoT były normy ISO, jednak ich mnogość i skomplikowany zapis znacząco utrudniały wiarygodną ocenę realnego bezpieczeństwa tylko i wyłącznie na ich podstawie. Dodatkowo, o ile dość szczegółowo określały one kwestie sprzętowe takie jak wspomnianą wyżej nieszkodliwość czy niezawodność, nie nadawały się do szczegółowej oceny prywatności.

IIC oparło swój dokument w dużej mierze właśnie na normach ISO, wprowadzając jednak część definicji z innych źródeł takich jak NISTIR czy CNSS (Commitee on National Security Systems). Wszędzie tam, gdzie potrzebne były definicje nieokreślone przez żadną z tych organizacji, IIC wprowadziło własne standardy terminów. Pozwoliło to utworzyć dokument szczegółowo definiujący niemal każde zagadnienie z zakresu IoT. Pomimo bardzo szczegółowego podejścia, dokument zaproponowany przez IIC nie jest pozbawiony wad. Przydzielenie konkretnych wartości liczbowych w niektórych kategoriach zawsze będzie obarczone pewnym błędem lub zależeć od subiektywnej oceny testera. Niemniej, może ono zapoczątkować kluczowy dla dalszego rozwoju IoT trend - ustrukturyzowaną ocenę bezpieczeństwa, dzięki której możliwe będzie rzeczywiste porównywanie jakości różnych urządzeń pod tym względem. (PM)