W miarę upływu lat systemy RFID migrują w stronę wyższych częstotliwości pracy. Praca w paśmie HF lub UHF zapewnia nie tylko większy zasięg odczytu, ale także pozwala na implementację skutecznych mechanizmów odczytu wielu znaczników umieszczonych blisko siebie, w różnych pozycjach oraz z daleka. To zagadnienie jest ważne z uwagi na to, że w wielu aplikacjach konieczne jest uzyskanie pewności, że czytnik nie pominie któregoś z wielu transponderów umieszczonych blisko siebie.

Funkcjonalność RFID można dodatkowo zwiększyć poprzez użycie transponderów z wbudowanymi dodatkowymi funkcjami kontrolno-monitorującymi, takimi jak pomiar temperatury i wilgotności, które pozwalają kontrolować klimatyczne warunki transportu i przechowywania produktów. Możliwości technicznych jest coraz więcej, ograniczenia technologiczne i koszty z roku na rok stają się coraz mniej znaczące. Liczy się pomysł, chęć wdrożenia oraz otrzymywana funkcjonalność.

Podstawy RFID

Rozszerzenie skrótu RFID (Radio Frequency Identification) wywodzi się od praktycznego przeznaczenia technologii RFID, w którym transpondery (etykiety, tagi) mają służyć identyfikacji przedmiotów, które znajdują się w polu działania czytnika. Sama identyfikacja polega na radiowym odczycie unikatowego identyfikatora (kodu cyfrowego) zapisanego w pamięci transpondera. Systemy takie działają w kilku przyznanych pasmach częstotliwości, które pośrednio determinują wiele parametrów takich jak zasięg, przepustowość:

- niskiej częstotliwości (LF 125 kHz) o teoretycznym zasięgu dochodzącym do 10 cm,

- wysokiej częstotliwości (HF 13.56 MHz) o teoretycznym zasięgu dochodzącym do 1,5 m,

- ultrawysokiej częstotliwości (UHF 865–868 MHz, 902–928 MHz) o zasięgu dochodzącym do 12 m,

Poza tym jest jeszcze RFID wykorzystujący aktywne transpondery działające w paśmie 2,5 GHz o teoretycznym zasięgu dochodzącym do 100 m.

NFC (Near Field Communication) jest technologią bezprzewodowej komunikacji na bliskie odległości. NFC bazuje na rozwiązaniach technologicznych RFID, będąc jednocześnie autonomicznym standardem komunikacji bezprzewodowej. NFC wykorzystuje częstotliwość 13,56 MHz, a teoretyczny zasięg komunikacji wynosi 20 cm.

Poza zasięgiem i pasmami pracy dalsze różnice kryją się w przeznaczaniu i sposobie komunikacji. Zasadniczo RFID realizuje komunikację jednostronną (czytnik odbiera kod z tagu). NFC rozszerza standard RFID, oferując trzy tryby przekazywania informacji:

- zapis/odczyt informacji zapisanej w pasywnym transponderze NFC

- komunikacja typu P2P pomiędzy dwoma aktywnymi urządzeniami,

- emulacja pasywnej etykiety NFC przez aktywne urządzenie.

Powszechnym zastosowaniem technologii NFC są zbliżeniowe płatności elektroniczne oraz wszelkie zastosowania wykorzystujące bezprzewodowy odczyt/ zapis informacji z użyciem telefonów komórkowych i tabletów, takie jak reklama (plakaty, naklejki interaktywne), parowanie urządzeń, automatyzacja konfiguracji, odczyt kodów serwisowych i statusu pracy urządzeń AGD za pomocą smartfonów i podobne. W większości aplikacje te dotyczą sprzętu konsumenckiego i zastosowań powszechnego użytku.

Zastosowania RFID obejmują poważniejsze aplikacje, w tym rozwiązania przemysłowe, takie jak na przykład: kontrola dostępu, identyfikacja zwierząt (pasmo LF), bilety elektroniczne, opłaty drogowe (HF), identyfikacja produktów, gospodarka magazynowa, logistyka i transport, kontrola łańcucha dostaw (UHF).

W przemyśle systemy RFID automatyzują i przyspieszają zarządzanie dostawami, rejestrują towary, które wyszły z magazynu, a informacje te są aktualizowane w czasie rzeczywistym w bazach danych. Są one jednym z istotniejszych narzędzi do realizacji koncepcji Przemysłu 4.0, która zakłada integrację automatyzacji, komunikacji oraz analizy danych w zakładzie produkcyjnym, po to, aby zwiększyć efektywność i obniżyć koszty.

W ten sposób likwiduje się przestoje, efektywniej i szybciej realizuje zlecenia, a więc taniej. Tagi wielokrotnego użytku mogą również pełnić funkcję przenośnych baz danych i są doskonałym źródłem informacji dla zakładowych systemów traceability, o których dzisiaj się tak wiele mówi w kontekście jakości.

Transpondery

W systemach RFID transponder (etykieta) jest zwykle bezprzewodowo zasilany przez czytnik energią pola elektromagnetycznego. Nie jest to jednak regułą, ponieważ istnieją aktywne etykiety RFID wyposażone w zasilanie bateryjne, co ma na celu wydłużenie zasięgu ich działania. Transpondery są wytwarzane w wielu kształtach i z reguły im mniejszy, tym zasięg działania jest krótszy, co wynika z rozmiarów anteny.

Antena w transponderach jest obwodem rezonansowym złożonym z cewki i kondensatora. Ta cewka może być wykonana jako płaska struktura połączeń nadrukowana na plastikowej karcie, w postaci cewki nawiniętej na ferrytowym pręciku lub jako kombinacja tych dwóch głównych rozwiązań.

Dalsze szczegóły i różnice związane z transponderami kryją się w chipie, który jest dołączony do obwodu rezonansowego. Poza układem nadajnika, który tłumi i odtłumia obwód rezonansowy, znajduje się w nim układ cyfrowy, który wysyła szeregowo strumień bitów odpowiedzialny za komunikat identyfikacyjny. Format danych, ilość informacji, jaka jest transmitowana, definiują ustandaryzowany protokół.

W zależności od typu transpondera możemy mieć wersję, w której kod identyfikacyjny został ustalony podczas produkcji i nie można go zmienić. Są też wersje z pamięcią zapisywaną jednokrotnie WORM (Write Once Read Many) i wielokrotnie RW (Rewritable). Wielkość pamięci zawartej w tagu zależy od wersji i standardu, niemniej jest ona kategoryzowana na banki takie jak:

- pamięć EPC (EPC Memory) – bank pamięci przechowujący Electronic Product Code, czyli elektroniczny kod produktu. Jest to pamięć edytowalna, w której można zapisać dowolny numer HEX o długości maksymalnej do 96 bitów.

- pamięć użytkownika (User Memory) – jest to dodatkowa pamięć, którą wykorzystuje się w sytuacji, gdy 96 bitów pamięci EPC okazuje się niewystarczające. Pamięć użytkownika to zwykle dodatkowe 512 bitów do zapisu danych.

- Pamięć TID (TID Memory) – TID jest pamięcią przechowującą unikatowy numer danego transpondera, którego nie można zmienić. Numer TID jest nadawany przez producenta.

- pamięć bezpieczeństwa – to bank pamięci, w którym znajdują się dwa 32-bitowe hasła: hasło dostępu do blokowania i udostępniania możliwości zapisu danych poufnych oraz hasło niszczące. To drugie hasło blokuje transponder.

Poza transponderami pasywnymi na rynku są tagi semi-aktywne, które są kombinacją tagów pasywnych i aktywnych. Mają własne źródło zasilania w postaci baterii, ale służy ono jedynie do zasilania chipa, a nie do emisji fal radiowych. Ich czułość jest znacznie większa niż tagów pasywnych, a żywotność baterii dłuższa niż tagów aktywnych. Z kolei tagi aktywne – to transpondery z wbudowanym źródłem zasilania, które służy zarówno do aktywacji chipa, jak i emisji fal radiowych. Tagi aktywne mają znacznie większą pamięć i ze względu na silny sygnał o wiele lepiej sprawują się w trudnych warunkach. Wadą może być ograniczona żywotność baterii, która najczęściej wynosi od 2 do 10 lat.

Czytniki RFID i anteny

Czytniki są kolejnym elementem systemu zdalnej identyfikacji. Są to urządzenia stacjonarne lub mobilne, wyposażone w antenę do komunikacji z transponderem oraz zapisu i odczytu danych. Czytniki RFID mogą przybierać różną postać, od ręcznego urządzenia mobilnego, przez biurkowy czytnik krótkiego zasięgu, aż po czytniki UHF dalekiego zasięgu montowane na masztach, bramkach RFID czy na pojazdach. W większości urządzeń antena jest zintegrowana z czytnikiem, ale są także wersje, do których jest ona dołączana z zewnątrz. To głównie czytniki przemysłowe przeznaczone do montażu na bramach wjazdowych itp. Taki sprzęt współpracuje często z kilkoma antenami dla poprawy pewności odczytu bez względu na położenie tagu.

Anteny RFID emitują fale radiowe oraz odbierają sygnał z tagów, który przekazują następnie do czytnika.

Do jednego czytnika może być podłączonych wiele anten, w zależności od potrzeb, ale i rodzaju czytnika. Dzięki temu koszt budowy systemu jest znacznie niższy, a jego efektywność pozostaje na wysokim poziomie.

Wyróżniamy dwa rodzaje anten: o polaryzacji liniowej i kołowej. Te drugie mają mniejszy zasięg, ale jednocześnie są mniej czułe na położenie i orientację tagu.

Na koniec warto dodać, że nowoczesne czytniki w systemach zdalnej identyfikacji to uniwersalne i wydajne systemy akwizycji danych (kolektory) zdolne do pracy w wielu pasmach częstotliwości, w tym UHF, także wyposażone w dodatkowy skaner kodów kreskowych (tzw. all in one) i wspomniany system lokalizacji. Nie tylko zapewniają one dużą wydajność, ale sprawdzają się w warunkach hybrydowych, gdy obok siebie funkcjonuje wiele różnych technologii oznakowania produktów.

System identyfikacji radiowej

Wszystkie wymienione komponenty są częścią systemu zdalnej identyfikacji, a więc aplikacji użytkowej. Do niej konieczne jest oprogramowanie, które odczytane kody wykorzysta w procesach przedsiębiorstwa, zapisze w bazach danych itd. Na rynku jest dostępnych wiele pakietów, które przeznaczone są do realizacji typowych zadań, takich jak ewidencja sprzętu, obsługa parkingu, rejestracja czasu pracy, identyfikacji osób. Tworzą one systemy programistyczno-bazodanowe, która umożliwiają prawidłowe funkcjonowanie całego użytkowanego rozwiązania. Dostępne możliwości zależą od przeznaczenia oprogramowania oraz jego funkcjonalności, zdolności do konfiguracji. Inne możliwości mają pakiety sprzedawane przez producentów drukarek etykiet, inne przez firmy specjalizujące się w rozwoju oprogramowania dla sklepów itd. Dla dużych systemów oprogramowanie RFID jest częścią składową systemu zarządzania produkcją, magazynem, dostawami, a więc jednym z modułów realizujących proces.

Bezpieczeństwo w RFID

W naszym otoczeniu jest coraz więcej komputerów, dla których komunikacja bezprzewodowa lub przewodowa stanowi podstawę działania. Wraz z komputeryzacją biznesu, handlu, a nawet drobnych elementów naszego życia, rośnie liczba nadużyć związanych z bezpieczeństwem. Pojęcie to jest bardzo szerokie, ale obszaru zdalnej identyfikacji dotyczy tak samo jak świata IT, telekomunikacji lub Internetu. Nawet gdy aplikacją jest zamek w furtce otwierany przez przyłożenie breloczka z tagiem, szafka na basenie lub rejestrator czasu pracy, zagadnienia związane z bezpieczeństwem także powinny być brane pod uwagę.

Z bezpieczeństwem systemów elektronicznych jest niestety coraz gorzej, bo aplikacji tego typu jest w naszym otoczeniu coraz więcej, są one kierowane i obsługiwane przez użytkowników, którzy niekoniecznie muszą być świadomi zagrożeń, a na dodatek brakuje im wiedzy na temat szczegółów technicznych używanych rozwiązań, znajomości słabych miejsc lub wyobraźni. W obszarze RFID zagadnienia bezpieczeństwa są silnie uwypuklone, bo rozwiązania te odpowiadają za aspekty takie jak kontrola dostępu do pomieszczeń, gospodarka materiałowa, rozliczenia finansowe, a nawet decydują o odpowiedzialności prawnej. Na rynku dostępne są programatory o dużej funkcjonalności, tagi zapewniające możliwość zapisania dowolnego numeru i podobne rozwiązania, które w założeniu mają zapewnić wygodę, ale przy okazji pozwalają stworzyć kopię tego, co powinno być unikatowe i otwierają możliwości popełnienia nadużycia.

Na szczęście świadomość rynku powoli się zmienia i coraz więcej klientów przywiązuje wagę do zagadnień bezpieczeństwa, w tym wyboru odpowiedniego standardu, zapewnienia szyfrowania danych itd.

Bezpieczeństwo w systemach RFID to nie tylko możliwość powstania nadużycia przez nieuprawnione skorzystanie z systemu np. za pomocą kopii transpondera, ale także ochrona danych osobowych wynikających z możliwości powiązania osoby, miejsca, numeru transpondera. Wejście w życie RODO z pewnością przyczyniło się do uwypuklenia tych zagadnień.

Zawsze są jakieś problemy

Sektor RFID, NFC i zdalnej identyfikacji w Polsce przynosi wiele zalet, ale również stwarza wiele wyzwań, które należy uwzględnić przy planowaniu i wdrażaniu tych technologii. Ważne jest, aby przedsiębiorstwa dokładnie oceniły potrzeby i możliwości, a także były świadome potencjalnych problemów związanych z bezpieczeństwem i kosztami. Początkowe koszty związane z wdrażaniem technologii RFID i NFC mogą być wysokie, co może stanowić barierę dla mniejszych firm i organizacji. Koszty te obejmują zarówno sprzęt, jak i oprogramowanie oraz integrację z istniejącymi systemami. Chociaż jeżeli uwzględni się możliwości i potencjalne oszczędności takiego rozwiązania, to koszt wdrożenia systemu RFID jest stosunkowo niewielki, a i tak niektórzy klienci mogą narzekać na wysoką cenę, szczególnie gdy wcześniej korzystali wyłącznie z najtańszych i najprostszych rozwiązań, takich jak kody kreskowe.

Systemy RFID przed laty zostały obwołane technologicznym następcą popularnych kodów kreskowych. Czas pokazał, że ograniczenia technologii radiowej nie pozwalają na implementację rozwiązania w każdym środowisku. Dodatkowo wdrożenia RFID są bardziej wymagające zarówno dla integratorów, jak też dla samych użytkowników. Z takiej przyczyny kody kreskowe trzymają się mocno i przez wielu klientów uważane są za wystarczające. Co więcej, w tematyce kodów kreskowych też wiele się dzieje, bo coraz lepsza rozdzielczość czytników, dostępne rozwiązania kodów dwuwymiarowych powodują, że maksymalna odległość odczytu i ilość informacji, jaką zawierają te nośniki danych, się zwiększają.

Bluetooth Low Energy

Omawiając zagadnienia charakterystyczne dla rynku RFID/NFC, warto się przez chwilę zatrzymać nad Bluetooth Low Energy. Standard ten pozwala na stworzenie beaconów (radiolatarni) oraz na ich lokalizację przestrzenną, co wykorzystuje się w telefonach komórkowych i aplikacjach konsumenckich, a także w reklamie. Koncepcja ta przypomina co do zasady działanie RFID. Idea opiera się na umieszczeniu w określonym miejscu małego nadajnika zasilanego z baterii (beacona), który emituje swój identyfikator i przesyła do będących w jego zasięgu smartfonów. Beacon wykorzystuje się do informacji lub inicjacji interakcji w warunkach sklepu, muzeum, ośrodka zdrowia lub uczelni. Można go lokalizować i wykrywać w odległości kilkudziesięciu metrów, traktując jako brelok do kluczy pozwalający na ich znalezienie.

Koncepcja beaconów jest znana od lat, ale coraz bardziej zyskuje na znaczeniu, gdyż obsługa taka jak wykrywanie i lokalizowanie została wbudowana do smartfonów. Ponieważ beacon przypomina koncepcyjnie i funkcjonalnie transponder aktywny, pracujący w paśmie 2,4 GHz, całość nabiera sensu w kontekście identyfikacji. Duży potencjał rynkowy takich produktów, wynikający z aplikacji konsumenckich, prowadzi do znacznego spadku cen i popularności tej technologii, niewykluczone, że z czasem stanie się to standardowym elementem zdalnej identyfikacji.

Zestawienie w tabeli

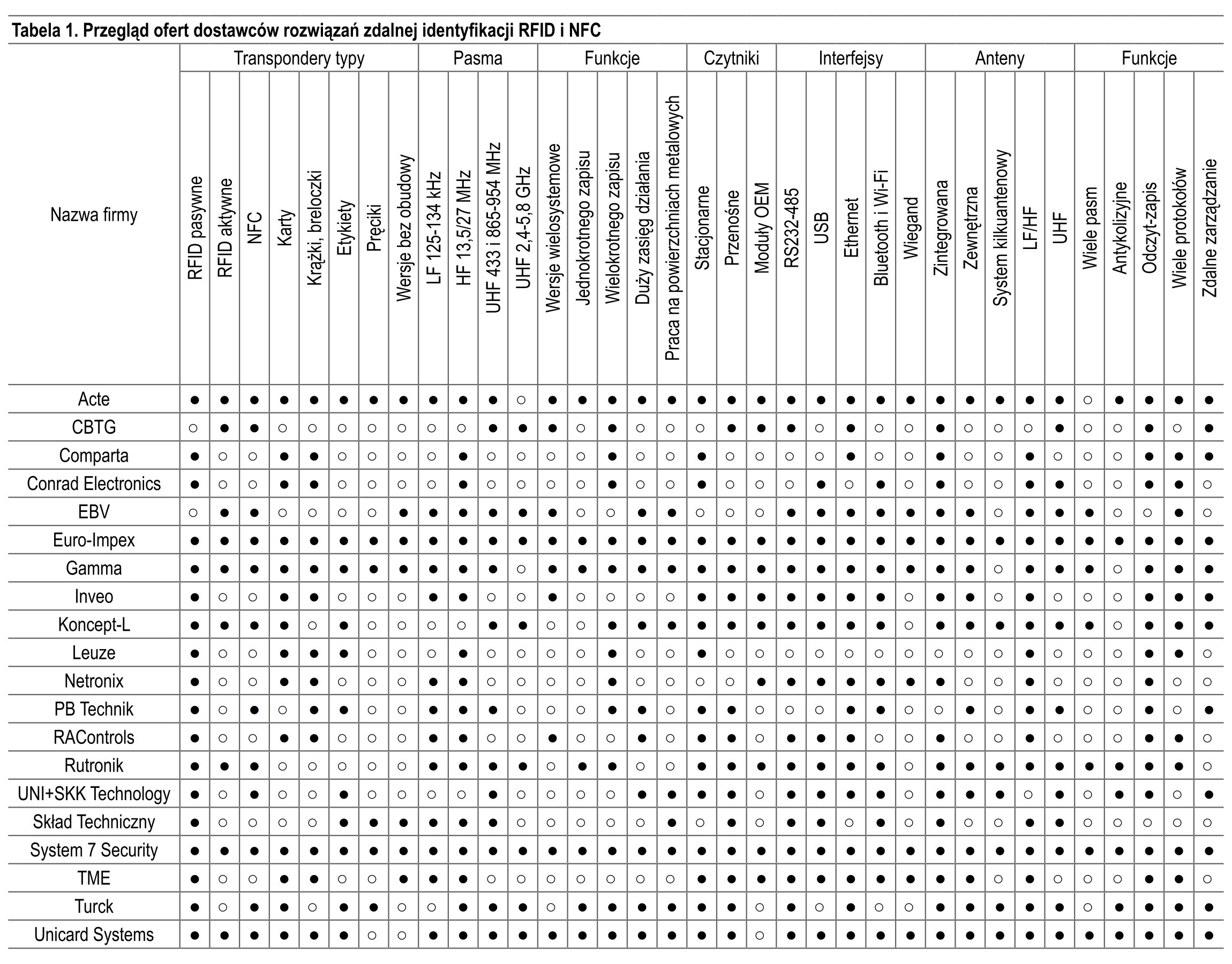

W tabeli 1 pokazano przegląd ofert krajowych dostawców produktów RFID/NFC. Poszczególne wiersze przybliżają szczegóły oferty w zakresie transponderów i czytników. W tabeli 2 podane zostały dane kontaktowe do wszystkich firm, które nadesłały wypełnione ankiety.

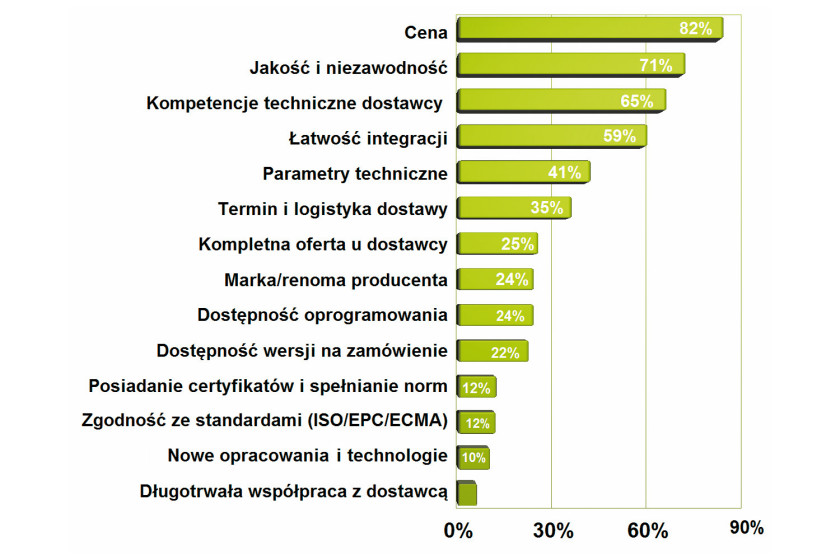

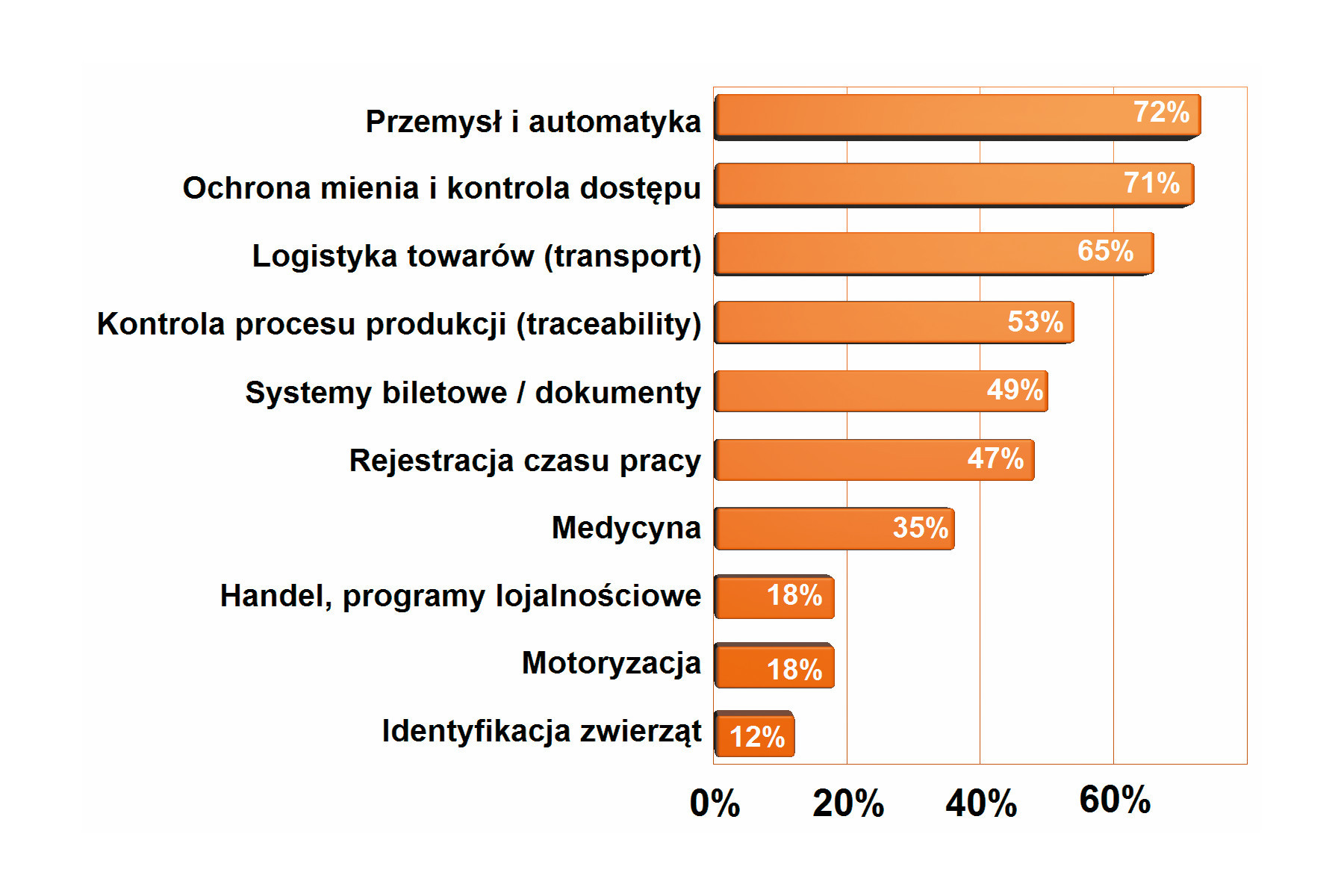

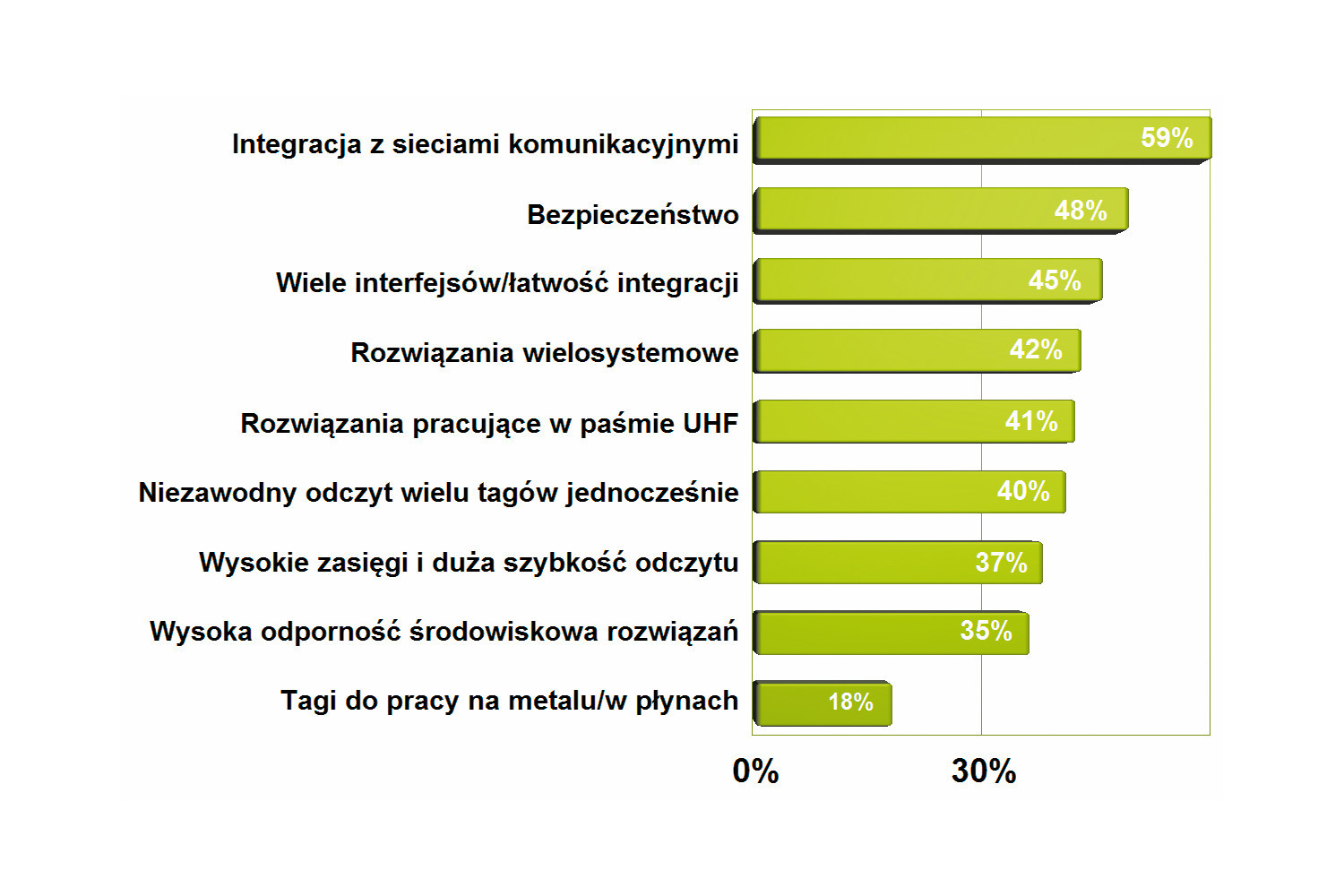

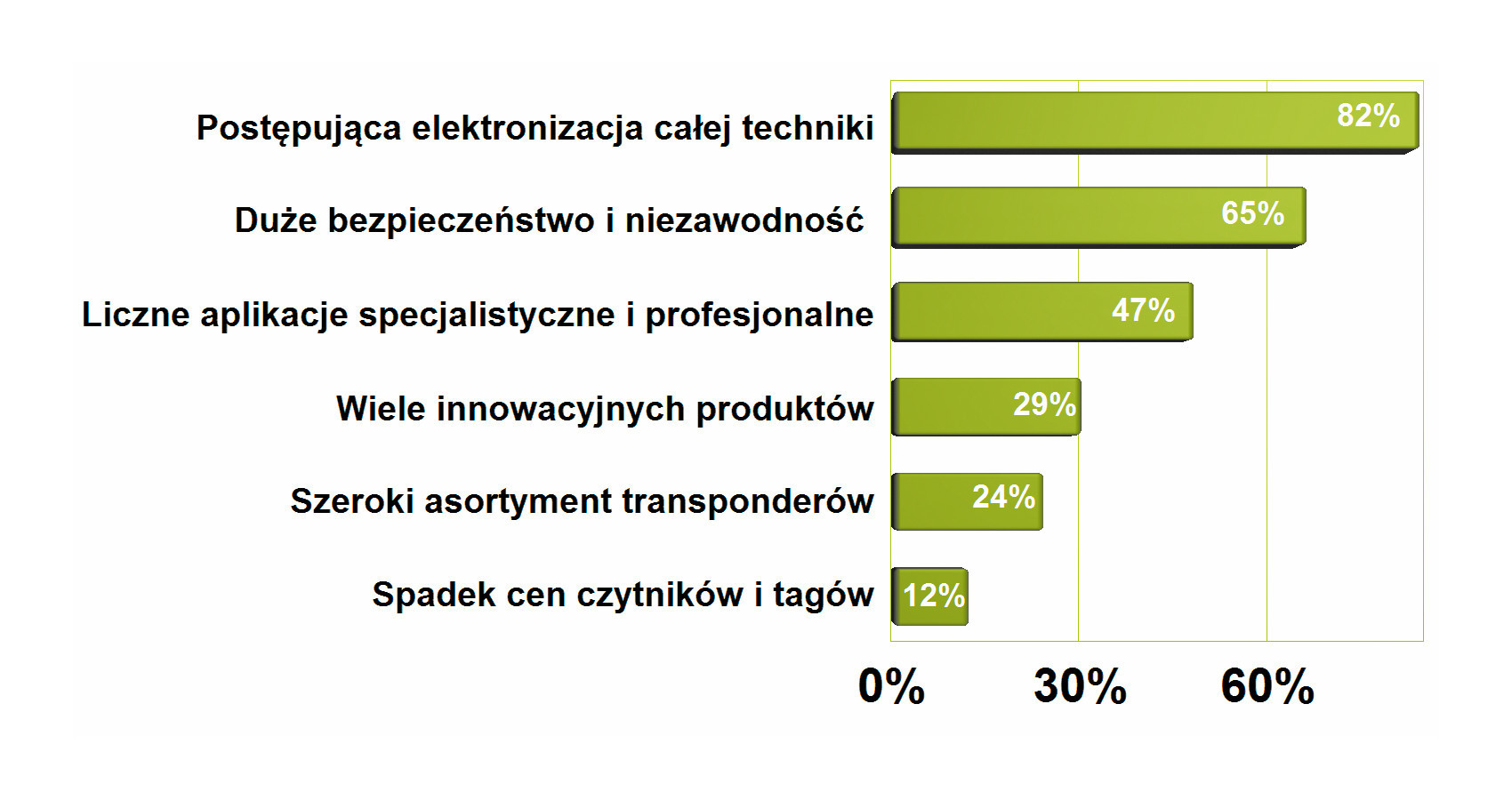

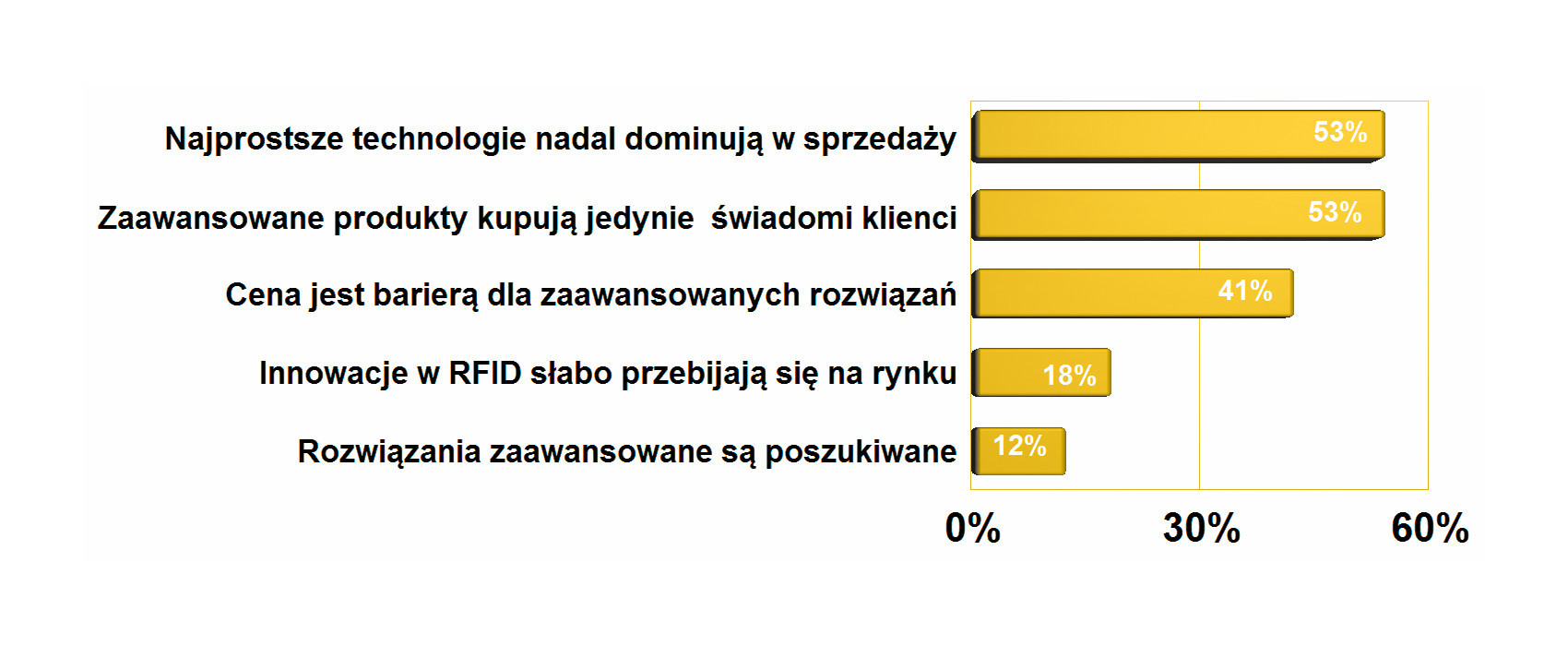

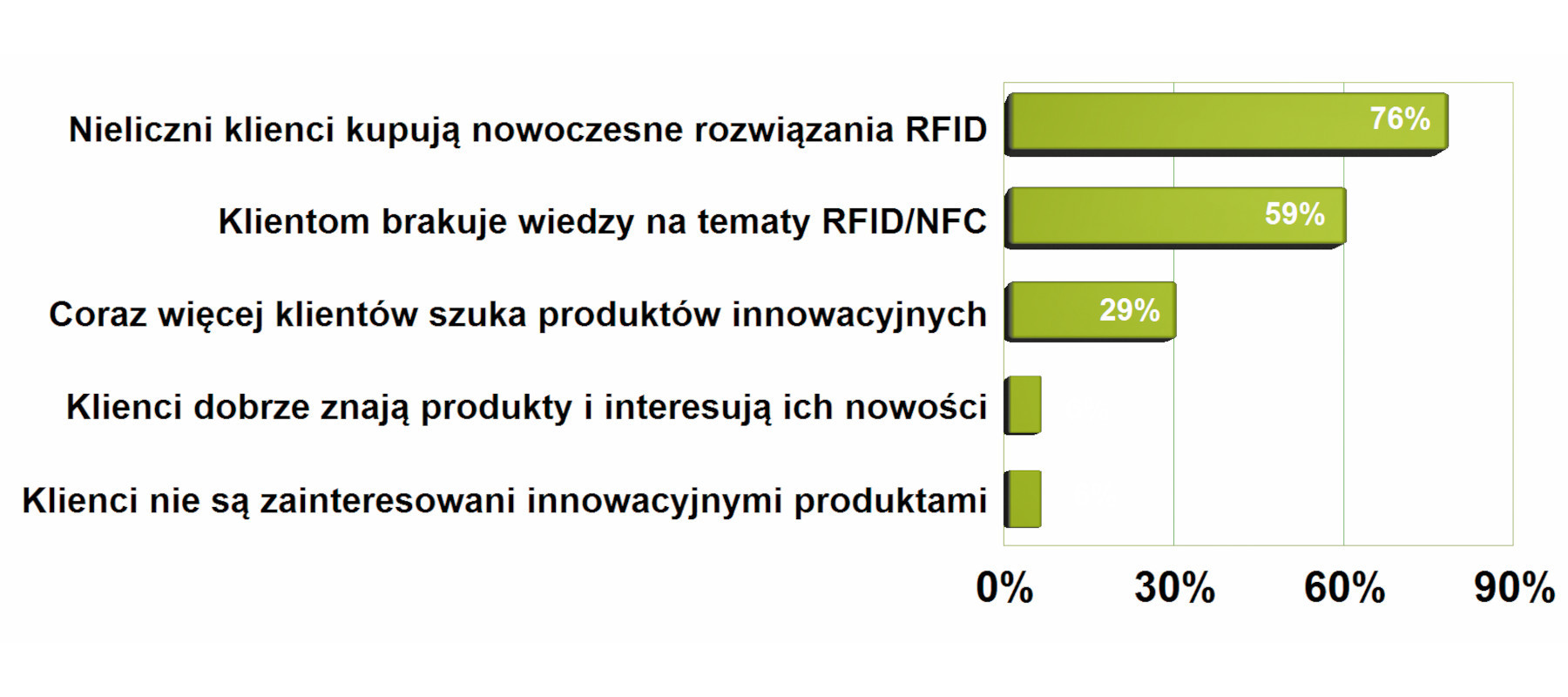

Źródłem wszystkich danych przedstawionych w tabelach oraz na wykresach są wyniki uzyskane w badaniu ankietowym przeprowadzonym wśród krajowych dostawców podzespołów i systemów do RFID.