Według szacunków około 10% produktów technicznych, sprzedawanych na świecie, jest podróbkami. Wskutek wytwarzania podróbek legalne przedsiębiorstwa elektroniczne na całym świecie tracą corocznie około 100 mld dol. przychodów. W liczbie tej wzięto pod uwagę jedynie dochody odebrane producentom przez fałszywe produkty, bez wliczania spowodowanych przez nie kosztów napraw i serwisu oraz wydatków na próby identyfikacji i ścigania fałszerzy.

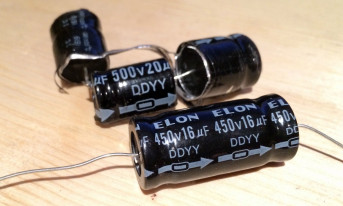

Sfałszowana elektronika pojawia się we wszystkich sektorach przemysłu – począwszy od komputerów, przez przemysł telekomunikacyjny, elektronikę samochodową, awionikę, a nawet systemy wojskowe. Co więcej, fałszowane są niemal wszystkie rodzaje komponentów - od małych kondensatorów i rezystorów, do kosztownych pamięci DRAM i mikroprocesorów. Często w urządzeniach podrabiane są tylko pojedyncze elementy, które warte są kilka dolarów, ale już ich wymiana, w przypadku usterki, kosztuje kilkadziesiąt.

Nawet jeśli producent wykryje podróbkę w trakcie jej montażu na linii produkcyjnej, ponosi dalsze straty z powodu konieczności zatrzymania produkcji i wymiany fałszywych elementów w podajniku na właściwe. A jeżeli taki produkt dotrze na rynek, problem staje się znacznie poważniejszy, gdyż wiąże się z dodatkowym serwisowaniem – najczęściej w zakresie napraw gwarancyjnych.

Dlaczego kupuje się podróbki?

Fałszerze oszukują legalnych producentów dzięki temu, ze omijają kosztowne badania rozwojowe, testowanie oraz zabiegi marketingowe, jakie podejmują wytwórcy elementów oryginalnych. Niestety przedsiębiorstwa niewiele robią, aby nie dopuszczać podróbek do swoich łańcuchów zaopatrzeniowych. Zarówno duże jak i małe firmy nie są w stanie śledzić historii każdego elementu, który wchodzi w skład płytek drukowanych w każdym z produkowanych wyrobów. Rzeczywiście, wielu z największych światowych producentów elektroniki ma już na swoim koncie sytuacje, w których dopuściły podrobione elementy do użycia w swoich urządzeniach, a które później ulegały awarii. W miarę jak łańcuchy zaopatrzeniowe stają się coraz bardziej złożone, a części sprowadzane są od wielu różnych dostawców z całego świata, nadzorowanie ich oryginalności staje się bardzo trudne. Równocześnie wymagania co do konkurencyjności produktów sprawiają, że producenci starają się obniżać koszty, co wpływa na zainteresowanie najtańszymi – i często przez to zarazem fałszywymi podzespołami.

Narastanie fali podróbek elektronicznych jest rezultatem oddziaływania trzech czynników: przenoszenia produkcji do Chin, gdzie mniej rygorystycznie respektuje się własność intelektualną, a linie zaopatrzeniowe są bardziej zawiłe, rosnącego wyrafinowania technologii, które ułatwia wykonywanie tanich i trudnych do zidentyfikowania podróbek oraz rozwoju Internetu jako ośrodka handlowego, który pozwala sprzedającym i kupującym na zawieranie transakcji bez spotykania się twarzą w twarz.

Różnica pomiędzy dystrybutorami a pośrednikami (brokerami) polega na tym, że ci pierwsi dzielą się na dwie grupy – takich, którzy mają trwałe umowy z producentami i takich niezależnych, przy czym dystrybutorzy starają się gromadzić podzespoły w swoich magazynach. Tymczasem pośrednicy działają jako agencje wyszukujące mało popularne podzespoły i nie prowadzą własnych magazynów. Zwiększoną aktywność pośredników należy wiązać z rozwojem Internetu, który stworzył im możliwość otwarcia wirtualnych sklepów działających dzięki witrynom internetowym, takim jak NetComponents, IC Source czy Broker Forum. Na stronach tych bardzo trudno jest odróżnić sprzedawców handlujących towarami legalnymi od tych, którzy dystrybuują towary podrobione.

Okazuje się, że wiele sfałszowanych elektronicznych układów półprzewodnikowych jest przesyłanych kanałami online i rynki te stają się coraz częściej jedynymi sposobami znajdowania poszukiwanych towarów. Dotyczy to głównie mniej popularnych produktów. Przykładowo wiele urządzeń pozostaje w eksploatacji przez kilkadziesiąt lat i pod koniec tego okresu większość z oryginalnych podzespołów nie jest już produkowanych. Ten stan rzeczy stwarza nieodpartą zachętę dla fałszerzy. Gdy rośnie zapotrzebowanie na części zamienne, ich ceny rosną także, a to dla fałszerzy znakomita okazja. Próbując wymienić przestarzałą lub zużytą część, nieświadomy ryzyka konsument jest gotów zwrócić się ku źródłom mniej niezawodnym. Jedną z dziedzin, w których ostatnio widać wzrost liczby fałszerstw, jest dostosowywanie układów elektronicznych do wymagań norm ochrony środowiska. Dyrektywa RoHS, która zabrania sprzedaży układów elektronicznych zawierających zbyt duże ilości ołowiu, rtęci, kadmu i szeregu innych substancji trujących nie jest powszechnie stosowana na całym świecie, a jedynie w Europie. Fałszerze zmieniają oznaczenia elementów niezgodnych z RoHS na takie, które świadczą o spełnianiu norm i sprzedają je do państw, w których układy takie nie powinny być już stosowane. Inną okazją do fałszerstw jest zatrudnianie nisko opłacanych pracowników w celu demontażu elementów ze złomowanych urządzeń. Najnowsze przepisy europejskie wymuszają na producentach i dystrybutorach elektroniki zdolność zapewnienia odpowiedniego recyclingu swoich produktów. O ile nie oznacza to, że Unia Europejska oczekuje ponownego wykorzystania złomowanych podzespołów, fałszerze wykorzystują sytuację ponownie wprowadzając na rynek układy ze starych urządzeń.

Wśród podróbek można czasem spotkać układy scalone z oznaczeniami zmienionymi na starsze niż są, ponieważ takie mogą być bardziej poszukiwane. Nowsze mogą działać niemal identycznie jak starsze, albo mogą być pozbawione jakiejś wady, charakterystycznej dla poprzednich wersji danego układu. Czy to źle? Czasami tak – gdy system kompensował wpływ wady. Po podmianie kompensacja nieistniejącej wady może stać się przyczyną nowych nieprawidłowości. Można stwierdzić w skrócie, że jeżeli tylko koszt produktu da się obniżyć za pomocą fałszerstwa, zwykle tak się dzieje.

Jak się fałszuje?

Niestety unikanie podróbek wymaga nieustannego monitorowania ryzykownych transakcji i wykorzystywania technik antyfałszerskich. Problem nie jest prosty, gdyż fałszowanie może dotyczyć różnych obszarów działalności. Niektóre sprowadzają się do znakowania logiem firmowym wybrakowanych lub kradzionych podzespołów. Inne polegają na nielegalnej produkcji elementów elektronicznych na podstawie skradzionych dokumentacji.

Fot. 1. Wprowadzona przez fałszerza na rynek pamięć Flash odróżnia się zarówno brakiem hologramu, jak i kiepskim wykonaniem opakowania (po lewej), jednak coraz częściej rozpoznanie fałszywki jest bardzo trudne

Odróżnienie gołym okiem części podrobionej od oryginalnej jest trudne. Na przykład w 2004 roku firma realizująca zamówienia wojskowe, L-3 Communications, doniosła o licznych awariach, spowodowanych przez układ scalony z logo Philips Semiconductors. Analiza tych awarii wykazała mnóstwo anomalii, polegających na braku wewnętrznych połączeń w strukturze półprzewodnikowej, a nawet braku struktury w obudowie. Inni nabywcy tych układów scalonych również donosili o ich niskiej jakości. Okazało się, że układy te zostały zakupione u nieautoryzowanego pośrednika. Rzeczywiście pochodziły od Philipsa, ale uznano je za wadliwe i wyrzucono. Dopiero potem w jakiś sposób powróciły na rynek, jako pełnowartościowe podzespoły.

Czasami produkt podobny do oryginalnego jest sprzedawany na rynku pod nieco zmienioną nazwą firmową. Tego rodzaju fałszerstwa stosunkowo łatwo da się wykryć i dotrzeć do ich źródła. Jednakże, częściej stosowaną praktyką jest dokładne odtworzenie wzorów firmowych, a nawet numerów seryjnych tak, by wyglądały jak autentyczne. Przykładem jest zmiana oznaczeń na procesorach tak, by uchodziły one za bardziej wydajne modele, niż były do tego przeznaczone. W roku 1998 na rynku pojawiły się 266-megahercowe procesory Intel Pentium II oznaczone jako 300-megahercowe. Kosztowały 375 dolarów, podczas gdy wersje 266MHz warte były 246 dol. Jednakże stosowanie ich przy wyższej częstotliwości niż tak, dla której zostały zaprojektowane powodowało problemy z niezawodnością, gdyż się przegrzewały.

Najczęściej podrabianymi obecnie podzespołami są baterie do telefonów komórkowych, gdzie niższa jakość nieoryginalnych podzespołów może powodować nawet zagrożenie dla zdrowia. Większość podróbek związanych z bateriami wychodzi na jaw tylko w razie awarii systemu, a nawet wtedy udowodnienie, że awaria została spowodowana przez nieoryginalny element jest bardzo trudne do przeprowadzenia.

Badania nad podróbkami

W ostatnich latach obserwuje się rosnącą liczbę przypadków złego funkcjonowania wyrobów, spowodowanego sfałszowanymi podzespołami. Zwykle tylko dokładna analiza pozwala na wykrycie prawdziwej przyczyny awarii. Na przykład w jednym z urządzeń półprzewodnikowych znaleziono pochodzący z recyklingu wypełniacz tworzywa sztucznego obudowy, składający się w większości z płatków tworzywa, zamiast droższego, złożonego ze sferycznych perełek. Analiza wykazała, że urządzenie popsuło się w skutek zarysowań chipu przez płatki taniego wypełniacza. Takie uszkodzenie jest bardzo trudne do wykrycia, a z pobieżnego przeglądu nie można się domyślić, że obudowa układu scalonego jest podróbką.

W innym przypadku odkryto sfałszowany układ pamięci firmy Cypress Semiconductor. Cypress zaprzestał produkcji tego układu w roku 1999, ale jedna firma zajmująca się elektroniką wojskową kupiła partię jeszcze w kwietniu 2003. Niepoprawna praca wykazała, że układ zawiera mniejszą strukturę, noszącą logo MMI, bez oznaczeń wskazujących przeznaczenie wojskowe.

Istnieje szereg organizacji, które monitorują pojawianie się podrabianych wyrobów i przygotowują raporty ze swojej działalności. Jedną z najaktywniejszych jest wspomniana wcześniej GIDEP, w skład której wchodzą przedstawiciele rządu i przemysłu USA i Kanady. Podstawowym zasobem wiedzy tej grupy jest baza danych, skompilowana z raportów jej członków i opisująca znalezione wadliwe i sfałszowane części. Program pokazał wiele fałszerstw, ale jest on dobrowolny i jeśli członkowie nie przedstawiają raportów, informacje nie są udostępniane. Doświadczenie dowodzi, że wiele przedsiębiorstw niechętnie przyznaje się publicznie do napotykania podróbek, z obawy przed oskarżeniami od klientów i z obawy o reputację własnej marki.

Fałszywa elektronika jako brońO ile podróbki odzieży lub zegarków wydają się względnie nieszkodliwe, wprowadzenie na rynek niektórych sfałszowanych wyrobów elektronicznych może mieć katastrofalne skutki. Niektórzy wierzą, że podrobione układy mogą być celowo skierowane do łańcucha zaopatrzeniowego firm produkujących systemy kontroli lotów albo samochodowych systemów hamulcowych. Nawet, jeżeli nie jest to prawdą, to pojawienie się podejrzeń na ten temat mogłoby spowodować falę wycofywania różnych produktów z rynku, co wygenerowałoby ogromne koszty. |

Jak powstrzymać fałszerzy?

Próby powstrzymywania fałszerzy przyjmują różne formy. Umowy międzynarodowe, takie jak Porozumienie o Współpracy Patentowej (Patent Cooperation Treaty) z roku 1978, czy Światowe Porozumienie o Prawach do Własności Intelektualnej z roku (Word Intellectual Property Organization Copyright Treaty) z roku 1996, usiłują te prawa zdefiniować i wzmocnić. Chociaż takie porozumienia są pomocne dla przedsiębiorstw, których konkurenci rozprowadzają produkty podobne, to niewiele się przydały w powstrzymywaniu obrotu elektronicznymi podróbkami i nie rozwiązują problemu fałszywych wyrobów, przedostających się nielegalnymi kanałami do łańcucha zaopatrzeniowego.

Międzynarodowe Stowarzyszenie Brokerów Elektronicznych (ERAI, Electronic Resellers Assotiation International), grupa reprezentująca ponad 1000 niezależnych pośredników, pracowała nad usprawnieniem u swoich członków kontroli jakości uruchamiając na przykład usługę depozytową, pozwalającą nabywcom na sprawdzanie towaru przed sfinalizowaniem zakupu i utworzyła w sieci własną bazę danych Parthunter.com, która ułatwia wyszukiwanie części. W przeciwieństwie do innych witryn handlowych, Parthunter ostrzega nabywców, gdy poszukują części, o której wiadomo, że była w przeszłości fałszowana. Jest to działalność godna poparcia, ale niestety większość niezależnych pośredników nie dokonuje szczegółowych kontroli, których ERAI domaga się od swoich członków. Wobec braku systematycznych działań, mających na celu zwalczanie podróbek, poszczególne firmy radzą sobie same.

Fot. 2. Skala procederu fałszowania elektroniki konsumenckiej skłoniła firmę Panasonic do opracowania plakatu dla sprzedawców i klientów pokazującego, jak odróżnić produkt podrobiony od oryginalnego

Jednym ze sposobów ochrony jest identyfikowanie podejrzanych i fałszerzy. Szczególną rolę w tej dziedzinie pełni Underwriters Laboratories. Firma ta nie jest producentem, tylko jest przez producentów wynajmowana do testowania i certyfikowania ich produktów. Jeśli więc fałszerz używa popularnego logo UL do nadawania pozoru autentyczności podróbkom, działa to na szkodę Underwriters Laboratories. W ciągu ostatnich 10 lat zespół antypodróbkowy tej firmy doprowadził do przechwycenia milionów komponentów.

Popularne naklejki hologramowe stosowane do oznaczania produktów, stają się coraz mniej skuteczne. Podróbki zawierają już hologramy, które jeśli choćby trochę przypominają prawdziwe logo, nadają urządzeniu pozoru autentyczności. Nie można oczekiwać od klientów, aby przed każdym zakupem sprawdzali, czy laserowo wypalony numer seryjny na kości pamięci wygląda dokładnie tak jak powinien. Niekiedy różnice są minimalne, tak jak w przypadku podrobionych akumulatorów litowo-jonowych do aparatów cyfrowych firmy Nikon, które od oryginalnych różniły się jedynie nieco bardziej kanciastym kształtem jednej z wielu japońskich liter na etykiecie.

W wielu dziedzinach przemysłu to etykiety RFID stają się sposobem na śledzenie drogi produktów w łańcuchu zaopatrzenia. Są one znacznie trudniejsze do podrobienia niż zwykłe kody kreskowe i mogą być skanowane zdalnie. Teoretycznie, najmniejsze tagi RFID, których rozmiar wynosi około 0,3mm mogłyby się nadawać do oznaczania większości małych elementów, ale stosowanie ich wymagałoby dokonania uzgodnień pomiędzy przedsiębiorstwami i wypracowania znormalizowanego sposobu kodowania. Jak dotąd do tego nie doszło. Podobnym rozwiązaniem jest umieszczanie w każdym komponencie innych programowych lub sprzętowych identyfikatorów, które zawierałyby numer seryjny, datę wytworzenia, kod zastosowania i kraj pochodzenia.

Przykładowo firma Nikon zaczęła wprowadzać akumulatory z cyfrowymi identyfikatorami odczytywanymi przez aparaty cyfrowe z serii Coolpix. O ile szczegóły tej techniki nie są znane, wiadomo, że program odczytuje numer baterii i w razie, gdy nie jest on zgodny z oczekiwanym, wyłącza urządzenie. Rozwiązanie to, choć może być skuteczne, nie podoba się konsumentom, którzy chcieliby móc korzystać ze źródeł energii innych firm.

Innym pomysłem jest wprowadzenie licencjonowania sprzedaży układów. Oznaczałoby to, że żaden pośrednik bez licencji producenta nie mógłby sprzedawać układów danej firmy. Jednakże pomysł ten jest wciąż oddalany, ze względu na zbyt dużą liczbę dostawców, jacy obsługują większość przedsiębiorstw. Przedsiębiorstwa elektroniczne testują także sposoby identyfikacji, stosowane w przemyśle tworzyw, klejów i innych chemikaliów, za pomocą zakodowanych nanocząstek zmieszanych z żywicą tworzywa obudowy. Dane zapisane w takich „mikroetykietach” mogą być później odczytywane za pomocą ręcznych skanerów, umożliwiając identyfikację pochodzenia tworzywa.

Jest nadzieja?W lipcu tego roku, dwie największe organizacje zajmujące się sprzedażą układów elektronicznych – Semiconductor Industry Association i Semiconductor Manufacturing & Equipment Internationa ogłosiły plany opracowania wspólnych standardów obudów dla układów scalonych. Nowy projekt ma na celu wypracowanie takiej technologii, która w sposób zaszyfrowany pozwalałaby na weryfikację autentyczności sprzedawanych podzespołów, co miałoby znacząco utrudnić próby nielegalnej dystrybucji układów. Kody miałyby być odczytywane przez odpowiednie skanery, w celu szybkiego sprawdzenia autentyczności. Nie ustalono jeszcze, w jakim zakresie stosowane byłyby znaczniki w postaci kodów paskowych, a w jakim RFID. Jednakże plany SIA i SM&EI mają pewne szanse powodzenia, gdyż są to jednostki grupujące ponad 85% producentów oraz wielu dystrybutorów układów elektronicznych z całego świata. |

Podsumowanie

Zapewnienie oryginalności stosowanych podzespołów jest szczególnie ważne w przypadku systemów bezpieczeństwa. W tym celu powstają specjalnie przygotowane testy i metody weryfikacji gotowych urządzeń. Od strony użytkownika awaria systemu, spowodowana sfałszowanym elementem, może się wiązać z problemami bezpieczeństwa. Jeśli podrobiony element początkowo działa, stanowi zagrożenie dla niezawodności wyrobu, gdyż nie przeszedł rygorystycznego procesu zapewnienia jakości, jaki przeprowadziłby producent elementu oryginalnego. Innym istotnym problemem może być kompromitacja renomy firmy, która wprowadziła urządzenia zawierające podrobione elementy.

Wadą wszystkich sposobów zabezpieczania są koszty. Zastosowanie techniki antypodróbkowej do drogiego układu scalonego lub płytki drukowanej, podnosi ich koszt o co najmniej 10%, co jest zbyt dużą wartością dla większości producentów. Krótko mówiąc, oznacza to, że nie ma idealnej recepty na powstrzymanie napływu podróbek na rynek. Konieczne są nieustanne wielopłaszczyznowe wysiłki. Przedstawiciele przemysłu powinni współpracować nad przyjęciem znormalizowanych sposobów monitorowania łańcuchów zaopatrzeniowych.

Niektóre z form, jakie mogłyby przyjmować tego typu ataki terrorystyczne polegałyby na implementacji szkodliwych programów do wnętrza układów scalonych. Byłyby one uruchamiane dopiero po pewnym czasie od rozpoczęcia działania. Mogłyby one podawać fałszywe dane pilotom samolotów, albo zaprzestawać działania po otrzymaniu odpowiedniego sygnału z zewnątrz.

Alternatywnie układy tego typu mogłyby być wykorzystywane do szpiegowania. Zbierałyby dane, które następnie okresowo wysyłałyby do odległej stacji odbiorczej.

Krzysztof Pochwalski