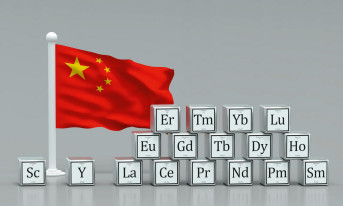

Jeszcze zanim wraz z kolejną kadencją prezydenta Trumpa rozpoczął się trudny okres w stosunkach z Chinami, eksperci zwracali uwagę na liczne niebezpieczeństwa związane z tym, że sprzęt chińskiej produkcji jest wszechobecny. Po pierwsze, urządzenia z tego regionu są w nieunikniony sposób podatne na zhakowanie z powodu domyślnych haseł, stałego podłączenia do sieci i braku wsparcia dla oprogramowania. Po drugie, nie od dziś istnieje ryzyko, że chiński rząd może zażądać od firm, które są od niego uzależnione, dostępu do danych o użytkownikach ich urządzeń. Po trzecie, wielu producentów z tego regionu tworzy zastrzeżone oprogramowanie układowe, które charakteryzuje brak przejrzystości, co utrudnia wykrywanie luk w zabezpieczeniach i ocenę stopnia zagrożenia, jakie się z nimi wiąże. Przykłady sytuacji, które zdają się potwierdzać te obawy, można mnożyć.

Szpiegujące TV

W 2021 roku wykryto, że telewizory smart pewnej popularnej chińskiej marki okresowo skanowały sieci Wi-Fi, do których zostały podłączone, zapisując pozyskane tą drogą adresy IP i MAC innych urządzeń w sieci i nazwy SSID sieci w pobliżu. Informacje te po skompresowaniu były wysyłane na adres firmy z siedzibą w Pekinie zbierającej dane o oglądalności. Właściciele odbiorników nie mieli oczywiście o tym pojęcia do czasu, gdy jednego z nich zaniepokoiło to, że telewizor zaczął działać nieco wolniej. Dociekliwy użytkownik postanowił sprawdzić, jakie procesy są uruchomione w tle i odkrył cały proceder. Gdy upublicznił informację o tym, w Internecie rozpętała się burza. Producent telewizorów, jak i firma zbierająca dane spotkali się z krytyką i oskarżeniami o szpiegowanie. W odpowiedzi na te zarzuty ten pierwszy stwierdził, że funkcję zbierania danych można przecież wyłączyć, o czym jednak przeciętny użytkownik nie miał pojęcia, a ta druga tłumaczyła, że pozyskane informacje wykorzystywała wyłącznie do targetowania reklam na podstawie wniosków z analizy oglądalności. Ostatecznie jednak producent telewizorów, aby ratować swoją reputację, zakończył współpracę z tym dostawcą ukierunkowanych reklam i zażądał usunięcia przez niego wszystkich do tej pory zgromadzonych danych.

Tajne namierzanie

Kolejnym przykładem są chińskie urządzenia śledzące, które w 2023 roku zostały znaleziono w samochodach brytyjskiego rządu. Wywołało to w Wielkiej Brytanii ogromne poruszenie w związku z obawami o bezpieczeństwo narodowe. Odkrycia tego dokonano, kiedy funkcjonariusze wywiadu przeszukali, a w praktyce rozebrali do przysłowiowej ostatniej śrubki, auta z floty transportowej, z której korzystali ministrowie i dyplomaci. Działania te przeprowadzono w związku z rosnącymi obawami, że chińskie i rosyjskie służby wywiadowcze biorą na celownik brytyjski rząd. W ramach prewencji oprócz tego sprawdzono współpracowników ministrów pod kątem powiązań z wrogimi krajami i ewentualnego szpiegostwa na ich rzecz, natomiast w ministerstwach w celu ochrony przed wyciekiem danych nakazano odłączenie wszystkich urządzeń chińskiej produkcji od sieci.

W wyniku przeszukania aut rządowych wykryto (oficjalnie) co najmniej jedno urządzenie śledzące z kartą SIM. Za jego pośrednictwem można by niezauważenie latami monitorować ruch pojazdów i przesyłać zebrane dane, uzyskując pełną informację o aktywności ich użytkowników (lokalizacji, czasie postoju, a nawet stylu jazdy). Urządzenie zostało umieszczone w zaplombowanej jednostce ECU (Electronic Control Unit), która została zamówiona u dostawcy z Chin. Producent samochodu zamontował tę część bez jej otwierania. Wynikało to z warunków gwarancji, które obowiązywały go na mocy umowy zawartej z dostawcą ECU. Producent auta nie miał zatem wiedzy o tym, że w zapieczętowanym module sterującym został wbudowany dodatkowy blok funkcyjny, pozwalający na gromadzenie danych i łączenie się z samochodem w celu ich odebrania.

Zdaniem przedstawicieli wywiadu brytyjskiego odkrycie to może, choć nie musi, świadczyć nie tyle o zamierzonym namierzaniu pojazdów ministrów i dyplomatów, co o wysiłkach podejmowanych na bardzo dużą skalę przez Państwo Środka, by podsłuchiwać szeroko pojęty Zachód. Nie chodzi zatem być może o konkretne cele, ale o to, aby umieścić urządzenia szpiegujące w jak największej liczbie samochodów z nadzieją, że pozyskane z nich dane okażą się użyteczne, tak jak prawdopodobnie byłoby w tym przypadku, gdyby skorzystano z możliwości śledzenia lokalizacji ministrów ważnego zachodniego kraju. Odpowiedź na pytanie, czy tak się w rzeczywistości stało, pozostaje nieznana.

Łańcuchy dostaw na celowniku

Takie podejście wymaga przeniknięcia i dogłębnego spenetrowania łańcuchów dostaw producentów samochodów. W związku z takim zagrożeniem nie mogą już oni mieć stuprocentowej pewności, że komponenty elektroniczne zamawiane od firm zewnętrznych, które montują w produkowanych pod swoją marką autach, są bezpieczne. Często są one bowiem infekowane już na bardzo wczesnym etapie łańcucha dostaw, co utrudnia wykrycie ingerencji, jeżeli później komponent przechodzi przez wielu dostawców, zwłaszcza jeśli w proceder ten angażowane są siły i środki państwowe. I chociaż producenci aut wdrażają różne zabezpieczenia, aby eliminować możliwości nadużyć – na przykład blokady połączeń z obcymi adresami i ograniczenia, dzięki którym aby przeprowadzić cyberatak, trzeba uzyskać dostęp do informacji z podsystemów od różnych dostawców – często sami zawierają umowy z podejrzanymi przedsiębiorstwami. Przykładowo, w ostatnich latach wiele czołowych firm produkujących samochody nawiązało współpracę w celu wdrożenia w nich technologii łączności 5G z chińskimi firmami, wśród których znalazły się też te oskarżone o szpiegostwo na Zachodzie na rzecz swojego rządu. Przykładem takiego przedsiębiorstwa jest China Unicom, na które w Stanach Zjednoczonych zostały nałożone sankcje w związku z zarzutami o to, że stanowi zagrożenie dla bezpieczeństwa narodowego tego kraju. Wracając do urządzeń śledzących w pojazdach brytyjskich ministrów i dyplomatów, w reakcji na zarzut o ich w nich ukrycie strona chińska oczywiście wszystkiemu zaprzeczyła i odpowiedziała zarzutem o oczernianie jej rodzimych przedsiębiorstw.

Podejrzane polecenia

Kolejny przykład to odkrycie dokonane w 2025 roku przez specjalistów z dziedziny cyberbezpieczeństwa, którzy ujawnili, że w dokumentacji popularnego chińskiego mikrokontrolera z modułami do obsługi komunikacji Wi-Fi i Bluetooth pominięto polecenia, które jak podejrzewano, potencjalnie mogłyby zostać wykorzystane przez hakerów. W jego oprogramowaniu układowym wykryto w sumie 29 nieudokumentowanych komend umożliwiających niskopoziomową kontrolę funkcji Bluetooth – na przykład mogłyby zostać wykorzystane do manipulacji pamięcią (odczytu i zapisu pamięci RAM i Flash), podszywania się pod adres MAC (podszywania się pod urządzenie) oraz wstrzykiwania pakietów LMP/LLCP. Zagrożenia wynikające z tych poleceń obejmują złośliwe implementacje na poziomie OEM oraz ataki w łańcuchu dostaw. W przykładowym scenariuszu po zhakowaniu urządzenia opartego na tym mikrokontrolerze możliwe byłoby trwałe ukrycie złośliwego kodu w jego pamięci i przeprowadzanie ataków za pośrednictwem sieci Bluetooth albo Wi-Fi na inne urządzenia, przy jednoczesnym zachowaniu zdalnej kontroli nad pierwotnie zainfekowanym urządzeniem.

Sytuacja ta wzbudziła w branży zaniepokojenie, gdyż ten model mikrokontrolera, jak oszacowano na podstawie danych z 2023 roku, był częścią ponad miliarda urządzeń IoT używanych na całym świecie. Nie zakładając złych intencji producenta, przyjęto, że nie upublicznił on tych poleceń w specyfikacji mikrokontrolera, gdyż miały być niedostępne, a zostały udostępnione przez pomyłkę. W reakcji na liczne zapytania do niej skierowane firma ostatecznie postanowiła ustosunkować się do odkrycia specjalistów od cyberbezpieczeństwa. W wydanym oświadczeniu chiński producent wyjaśnił, że nieudokumentowane komendy to polecenia debugowania wykorzystywane w testach wewnętrznych, dodając, że są one częścią implementacji protokołu komunikacyjnego HCI (Host Controller Interface). Zdaniem firmy komendy te nie stanowią zagrożenia. Mimo to zobowiązała się ona do usunięcia problematycznych poleceń debugowania w kolejnej aktualizacji oprogramowania układowego tego modelu mikrokontrolera.

Groźne monitory

Warto wspomnieć też o sytuacji z początku 2025 roku. Amerykańska Agencja ds. Cyberbezpieczeństwa i Bezpieczeństwa Infrastruktury (CISA) wydała wówczas ostrzeżenie dotyczące urządzeń chińskiej firmy specjalizującej się w sprzęcie medycznym, która oferuje szeroką gamę urządzeń, w tym m.in. do monitorowania stanu zdrowia pacjentów. Urządzenia tego typu, powszechnie używane w USA w placówkach opieki zdrowotnej, znalazły się na celowniku CISA, kiedy zewnętrzni specjaliści z dziedziny cyberbezpieczeństwa poinformowali agencję o wykryciu luki w ich zabezpieczeniach. W czasie testów oprogramowania układowego tych monitorów okazało się bowiem, że zostało ono tak zaprojektowane, aby potajemnie pobierało z obcego adresu pliki i uruchamiało je na urządzeniu, umożliwiając zdalne przejęcie nad nim kontroli. Oprócz tego, także w sposób nieuprawniony, bez wiedzy administratorów urządzenia, mogłoby ono przesyłać wrażliwe dane podłączonych do niego pacjentów, łącząc się z zewnętrznym adresem IP. Ten ostatni był zapisany „na sztywno” w kodzie oprogramowania monitora. Po sprawdzeniu okazało się, że komputer o tym adresie zlokalizowany jest w Chinach, prawdopodobnie na jednej z tamtejszych uczelni.

Szczegółowa analiza oprogramowania układowego podejrzanego urządzenia ujawniła mechanizm działania wykrytej luki. CISA odkryło, że jeden z plików wykonywalnych, uruchamiając określone polecenia w systemie Linux, włącza kartę sieciową urządzenia i aktywuje mechanizm zdalnego uruchamiania systemu plików, a potem kopiuje pliki z zewnętrznego adresu do lokalnego katalogu, w którym standardowo w systemie Linux przechowywane są pliki instalacyjne. Możliwość ich nadpisywania zapewnia nieograniczony potencjał w zakresie zdalnego przejmowania kontroli nad urządzeniem i zdalnej zmiany jego konfiguracji. Początkowo CISA zdecydowanie wykluczyła, aby ta funkcjonalność była alternatywnym sposobem aktualizacji, gdyż nie wykazywała jego typowych cech. Na przykład nie zaimplementowano w niej mechanizmu sprawdzania integralności danych ani monitorowania wersji aktualizacji, a użytkownik końcowy nie może śledzić, jakie oprogramowanie jest uruchomione na jego urządzeniu. Jest to sprzeczne z ogólnie przyjętymi praktykami w zakresie zarządzania aktualizacjami, które są szczególnie istotne w przypadku urządzeń medycznych. Jeżeli z kolei chodzi o dane pacjentów (m.in. imię i nazwisko lekarza, identyfikator pacjenta, imię i nazwisko pacjenta, jego data urodzenia), są one wysyłane na zdalny adres IP przez port 515, który jest zazwyczaj przypisany protokołowi LPD (Line Printer Daemon), zamiast z wykorzystaniem protokołu HL7 (Health Level 7), który jest standardowo wykorzystywany do transmisji danych medycznych.

Fałszywy alarm

Po skontaktowaniu się z chińskim producentem CISA otrzymało od niego poprawki, w których dodano kod mający wyłączać kartę sieciową, co rzekomo miało eliminować zagrożenie. Niestety, nie okazało się to skuteczne, gdyż złośliwy (jak wówczas podejrzewano) skrypt potrafił obejść to zabezpieczenie i ponownie kartę sieciową włączał. W związku z tym CISA nakazała, aby wszystkie placówki opieki zdrowotnej odłączyły monitory tej marki od sieci. Co więcej, agencja zaleciła sprawdzenie tych urządzeń pod kątem oznak manipulacji, takich jak wyświetlanie informacji, które nie odpowiadają faktycznemu stanowi fizycznemu pacjenta.

Po jakimś czasie badacze ds. cyberbezpieczeństwa z innej grupy ponownie przeanalizowali lukę. W tym celu kupili monitor tej marki i po przetestowaniu oprogramowania układowego stwierdzili, że jednak rzeczywiście był to mechanizm automatycznego pobierania aktualizacji, a nie backdoor. Przede wszystkim wskazuje na to fakt, że w instrukcji instalacji producent zaleca użycie tego tajemniczego adresu IP do skonfigurowania lokalnego serwera, z którym mają się łączyć monitory. W modelu zakupionym przez analityków również był on wstępie ustawiony, co wyjaśniało jego zapisanie „na sztywno”, które tak zaniepokoiło CISA. Ponadto okazało się, że by uruchomić proces aktualizacji, wymagane jest wciśnięcie konkretnego przycisku podczas włączania monitora. Według tego, co ustalili specjaliści, jest to jedyny sposób. Jeżeli jest to prawda, atakujący według schematu opisanego przez CISA musiałby znajdować się fizycznie w pobliżu urządzenia. Generalnie uznano, że wszystko to wskazuje na brak złośliwych intencji. Innymi słowy, zastosowanie takich rozwiązań konstrukcyjnych i programowych nie miało na celu zbierania danych pacjentów ani umożliwienia przejęcia kontroli nad monitorami. Z drugiej jednak strony, proces aktualizacji jest niebezpieczny, bo podatny na ataki typu man in the middle, a w razie nieprawidłowego skonfigurowania lokalnego serwera rzeczywiście możliwy jest wyciek danych pacjentów.

Monika Jaworowska